Qué es el ‘Doxing’ y cómo saber si está protegido contra este ataque virtual.

Una guía para saber reconocer las formas que usan los delincuentes…

Microsoft dará un tiempo límite para retirar Windows 11 si este no le convence

En caso de que instale el nuevo sistema operativo de Microsoft…

Hackers vinculados a Rusia exigen hasta USD 70 millones para restaurar los datos de empresas afectadas en el ataque a Kaseya

La demanda se publicó en un blog utilizado habitualmente por…

Microsoft estudia rebajar los requisitos para usar Windows 11 y admitir procesadores Intel de séptima generación y AMD Zen 1

Siguen generando noticias los requisitos mínimos para actualizar…

Los ciberdelitos más comunes y la necesidad de contar con sociedades más educadas en materia de ciberseguridad

Fraude de soporte técnico o correos electrónicos empresariales…

La niña que huyó de los nazis y revolucionó la informática haciendo ricas a sus trabajadoras

La compañía ofrecía teletrabajo y horarios flexibles ya en…

¿Cómo poner a prueba la seguridad de tu red doméstica?

Ransomware; Phishing; suplantación de identidades; espionaje…

Qué es un troyano en informática

Troyano en informática hace referencia a un software malicioso…

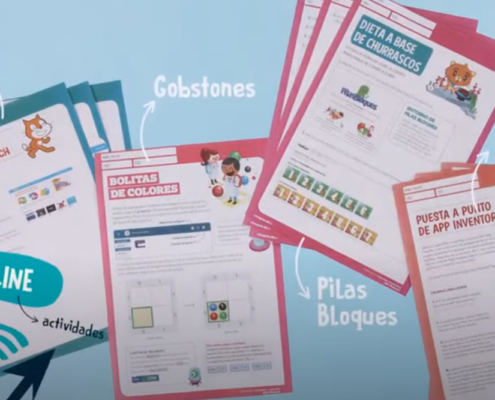

Ciencias de la Computación en la Escuela: la Fundación Sadosky presentó cuatro manuales para docentes

Se trata de la primera colección de manuales dirigida a docentes…

Día Mundial de la Contraseña: consejos para cuidar la seguridad de tus cuentas

El primer jueves de mayo se celebra esta fecha que…